POSRIM ( PROBLEM STATEMENT-POSSIBILITY-SOLUTION-RISK N IMPACT )

Yurindra, S.Kom, M.T

Yurindramail@Gmail.com

STMIK Atma Luhur Pangkalpinang

- Pendahuluan

POSRIM adalah sebuah model yang dibangun untuk membantu system analis membangun rancangan solusi tindakan sesuai dengan tujuan yang telah ditentukan baik jangka pendek maupun jangka panjang. Banyak keputusan diambil berdasarkan data kuantitatif maupun kualitatif tanpa didasari dengan pertimbangan kemungkinan – kemungkinan keputusan yang lebih baik berdasarkan skala prioritas. Ada pula keputusan yang dianggap baik dan menguntungkan diambil oleh Perusahaan namun ternyata memiliki resiko dan dampak yang buruk, Sementara ada beberapa kemungkinan keputusan tersebut bila di urutkan pada skala prioritas malah tidak memiliki skala prioritas utama dan kedua, namun ternyata memiliki tingkat resiko dan dampak yang rendah.

POSRIM tidak menunjukan cara bagaimana cara perusahaan membuat keputusan/kebijakan, namun menunjukan tindakan yang harus dilakukan dari setiap keputusan/kebijakan yang telah diambil oleh Perusahaan. Tindakan-tindakan yang harus diambil tersebut disertai dengan analisa resiko dan dampak yang akan terjadi.

Kesimpulannya bahwa Model POSRIM melakukan hal sebagai berikut :

- Menunjukan kepada Pembuat Keputusan / kebijakan kemungkinan – kemungkinan yang dapat dijadikan keputusan/kebijakan.

- Membantu Pembuat keputusan memahami tindakan nyata yang harus dilakukan pada tiap keputusan/kebijakan disertai resiko dan dampak yang terjadi dari tiap tindakan tersebut.

2. Permasalahan

Banyak model pembantu pembuat keputusan dibuat untuk membantu pembuat kebijakan dalam menentukan kebijakan atau keputusan terbaik mana yang akan diambil seperti model-model dalam decision support system atau expert system. Tetapi sedikit sekali model yang mengembangkan tindakan nyata yang harus diambil pembuat kebijakan setelah kebijakan tersebut di keluarkan. Terlebih lagi tidak pernah didefinisikan pilihan-pilihan kebijakan lainnya yang mungkin malah lebih baik bila di implementasikan. Disamping itu setiap tindakan nyata yang diambil sebagai rancangan solusi jarang sekali dihitung tingkat resiko dan dampaknya bagi organisasi maupun stakeholders.

3. Metode Pelaksanaan

a.Problem Statement

Mendefinisikan dan menentukan area atau tema permasalahan yang akan di bahas dengan jelas dan baik serta menentukan dengan jelas tujuan akhir ( goals ) dari area permasalahan yang diambil .

b.Decision Possibility

Mendefinisikan dan menentukan kemungkinan seluruh keputusan yang dapat di ambil sesuai dengan goals/tujuan dari area / tema permasalahan.

c.Solution

Membuat rancangan langkah nyata dari setiap kemungkinan keputusan yang akan diambil pada Possibility yang menuju kepada terlaksananya tujuan akhir ( goals ) permasalahan.

d.Risk n Impact

Langkah terakhir adalah membuat analisa resiko dan dampak terhadap tiap langkah solusi yang akan diambil sesuai pada diagram analisis yang telah ditentukan.

4.Implementasi

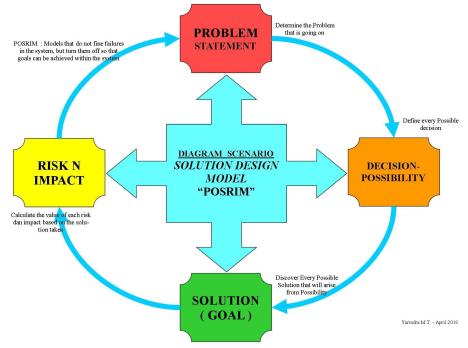

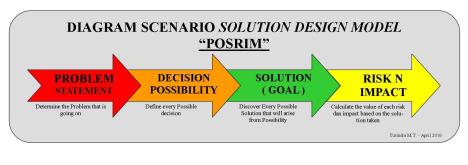

Berikut dibawah ini adalah gambar model POSRIM berikut penjelasannya. Model POSRIM bergerak secara sekuensial ( alur maju ) , diawali dari Problem Statement ( Pendefinisian masalah) – Decision Possibility ( Pendefinisian kemungkinan keputusan ) – Solution ( Membuat rancangan langkah nyata dari setiap kemungkinan keputusan ) – Risk n Impact ( membuat analisa resiko dan dampak dari tiap keputusan .

Gambar 1. Model POSRIM

Gambar 2. Model Sequential POSRIM

5. Penelitian dan Model Serupa :

Berikut dibawah ini disertakan beberapa model maupun penelitian serupa yang telah digunakan secara umu di masyarakat sebagai model untuk membantu mengambil keputusan :

- Model Kesuksesan system informasi DeLone dan McLean (1992 )

- Linear Programming / Simplex Method (Model pengambilan keputusan untuk mencapai tujuan)

- Least cost rule

- Vogel

- Northwest corner

- Multipliers

- Stepping stone

- IWASAKI FISHBONE ( TULANG IKAN )

- ALGORITMA DJIKSTRA

- Metode Branch n bound ( untuk menentukan solusi integer linear programming

- Analitical Hierarcial Process ( AHP )

- B/C Ratio

- IRR

- NPV

- Logika Fuzzy

- Regresi Linear

- FMADM

- Forward Chaining

- Backward Chaining

- Dept-First Search ( DFS )

- Breadth-First Searc ( BFS )

6. Penutup

Dengan model ini diharapkan para pembuat keputusan mampu untuk menentukan dan melakukan peninjauan terhadap kebijakan atau keputusan yang akan dibuat berdasar tujuan Perusahaan. Dengan melihat resiko dan dampak yang akan ditimbulkan maka Keputusan yang diambil dapat benar-benar di pertanggungjawabkan sesuai dengan tujuan perusahaan.

Filed under: 552761 | Leave a comment »